背景

暗号化市場の人気が高まるにつれ、Web3 プロジェクトとゲームプレイは非常に速いスピードで変化し、プレイヤーの感情もますます高揚し、さまざまな新しいプロジェクトに参加する際に誤って落とし穴に足を踏み入れてしまいます。フィッシングされました。これに関連して、チェーン内外で収集した情報と組み合わせて、ユーザー資産のセキュリティに密接に関連する一連の実践科学の普及を拡大したいと考え、Web3 セキュリティ入門の落とし穴ガイドを作成しました。

私たちは、Web3 分野のリスク ポイントを可能な限り包括的に統合し、読者がリスクをより適切に特定して防止できるよう背景として例を使用する予定です。このガイドの主な内容には、ウォレットのダウンロードと使用におけるリスク、署名認証が危険かどうかをより適切に特定する方法、および不幸な盗難を解決する方法が含まれます。 。 待って。 (追記:内容は暫定的なものであり、現実の変化や編集者の考えに企画が追いついていないため、最終的な内容は予定より前後する可能性がございます)

あなたが Web3 の未知の斬新な世界を探索したいと思っているものの、業界の俗語、異なるゲームプレイ、未知のリスクに圧倒されている初心者であっても、あるいは私がこれまで取り組んできたブロックチェーンにすでに関わっている古い Web3 プレイヤーであっても、しばらくの間、暗い森でたくさんの「穴」について聞いたことがあり、それらを踏んだこともありましたが、なぜそれらが盗まれたのか、そして再び被害を受けないようにする方法はわかりません。ガイド。このガイドは、すべてのユーザーが自分の資産をより適切に保護し、ブロックチェーンの暗い森をさらに歩むことができるようにすることを目的としています。

ご存知のとおり、ウォレットは暗号化の世界と Web3 インフラストラクチャへの入り口であり、その重要性は自明のことです。それではさっそく、最初の「前菜」、つまりウォレットの分類とリスクを紹介しましょう。

ウォレットカテゴリー

MetaMask、Rabby などのブラウザ ウォレットは、ユーザーのブラウザ (Google Chrome、Firefox など) にブラウザ プラグインとしてインストールされます。一般に、ブラウザウォレットはアクセスと使用が簡単で、追加のソフトウェアをダウンロードしたりインストールしたりする必要がありません。

https://metamask.io/download/

Web ウォレットを使用すると、ユーザーは Web ブラウザを介して暗号化された資産にアクセスして管理できます。この方法はより便利ですが、Web ウォレットでは一般にニーモニック ワードを暗号化してブラウザのローカル ストレージに保存するため、その背後にあるリスクを無視できません。マルウェアやサイバー攻撃の脅威に対して脆弱です。

https://www.myetherwallet.com/wallet/access/software?type=overview

モバイル ウォレットはウェブ ウォレットと同様に機能し、通常はユーザーが携帯電話にダウンロードしてインストールできるアプリとして利用できます。

https://token.im/download?locale=en-us

仮想通貨の初期にはデスクトップ ウォレットがより一般的で、Electrum、Sparrow などのよく知られたウォレットがありました。このタイプのウォレットはコンピュータにインストールされるアプリケーションで、秘密鍵と取引データはユーザーのデバイスにローカルに保存され、ユーザーは暗号通貨の秘密鍵を完全に制御できます。

https://sparrowwallet.com/

ハードウェア ウォレットは、Trezor、imKey、Ledger、Keystone、OneKey などの暗号通貨やデジタル資産を保存するために使用される物理デバイスです。ハードウェア ウォレットは、秘密キーをオフラインで保存する方法を提供します。つまり、ハードウェア ウォレットを使用して DApps とやり取りするときに、秘密キーがオンラインに公開されることはありません。

https://shop.ledger.com/products/ledger-nano-s-plus/matte-black

ペーパーウォレットは、仮想通貨のアドレスとその秘密鍵をQRコードの形で紙に印刷し、QRコードをスキャンすることで仮想通貨の取引を行います。

ペーパーウォレットは、仮想通貨のアドレスとその秘密鍵をQRコードの形で紙に印刷し、QRコードをスキャンすることで仮想通貨の取引を行います。

https://www.walletgenerator.net/?culture=zh¤cy=bitcoin

ウォレットの一般的なリスク

多くの携帯電話は Google Play をサポートしていないため、またはネットワークの問題により、サードパーティのダウンロード サイトなどの他のチャネルからウォレットをダウンロードするか、ブラウザで直接ウォレットを検索し、上部のウォレットをクリックします。検索エンジンの広告スペースと自然なトラフィックを購入し、偽のウォレットの公式 Web サイトを偽造してユーザーを誘導できるため、これにより偽のウォレットがダウンロードされる可能性が高くなります。下の図は、Baidu を使用して TP ウォレットを検索した結果を示しています。

https://mp.weixin.qq.com/s/NdwIE412MJ7y-O5f2OrSHA

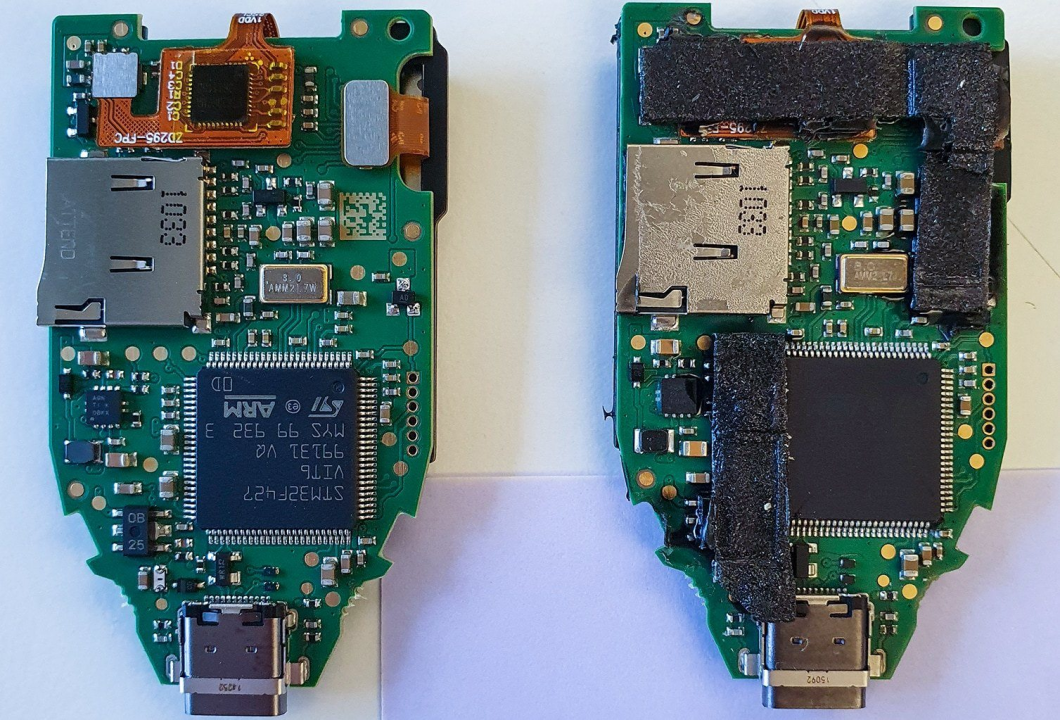

サプライ チェーン攻撃は、ハードウェア ウォレットのセキュリティに対する大きな脅威の 1 つです。ユーザーがハードウェアウォレットを公式ストアまたは正規販売代理店から購入しない場合、それがユーザーの手に渡るまでにどれだけの人の手を経たのか、内部コンポーネントが改ざんされているかどうかは不明です。下の写真では、右側のハードウェア ウォレットが改ざんされています。

https://www.kaspersky.com/blog/fake-trezor-hardware-crypto-wallet/48155/

コンピュータがトロイの木馬に感染すると、ウォレットもマルウェアの影響を受けます。 SlowMist セキュリティ チームはかつて、「A Thief in the Dark: Analysis of Redline Stealer Trojan Coin Stealing」という記事を書きました。この記事では、形成プロセスとこのリスクの影響について詳細な分析が提供されています。興味のある読者はクリックしてご覧ください。当社では、カスペルスキー、AVG、360 などのウイルス対策ソフトウェアをインストールし、セキュリティ ソフトウェアのリアルタイム保護を有効にし、常に最新のウイルス データベースを更新することをお勧めします。

最後に、おそらく本物のウォレットをダウンロードし、十分に慎重に使用し、デバイスと現実世界の環境は十分に安全であると考えられますが、ウォレット自体の設計に問題がある場合、ハッカーによって攻撃される可能性があります。ウォレットを使用するユーザーも資産が損傷を受けることになります。このため、ウォレットを選択する際には、ウォレットの利便性だけでなく、ウォレットコードがオープンソースであるかどうかも考慮する必要があります。外部の開発者や監査人は、オープンソース コードを通じて潜在的な脆弱性を発見し、ウォレット攻撃の可能性を減らすことができます。不幸にして脆弱性が原因でウォレットが盗まれた場合でも、セキュリティ担当者は脆弱性をすぐに特定し、タイムリーに修復することができます。

要約する

要約する

この号では、読者が基本的なウォレットのセキュリティ概念を形成できるように、主にウォレットの分類を紹介し、一般的なリスク ポイントをリストします。どのタイプやブランドのウォレットを選択しても、ニーモニック フレーズと秘密キーは常に秘密にして安全に保管する必要があります。有名なハードウェアウォレットと有名なソフトウェアウォレットの組み合わせを使用して重い資産を管理したり、複数の有名なソフトウェアウォレットを使用して管理したりするなど、さまざまな種類のウォレットの利点を統合し、複数の種類のウォレットを併用することを検討できます。分散型の軽い資産。次回は、ウォレットのダウンロードと購入の落とし穴について詳しくご紹介します。 (追伸:この記事で言及されている財布のブランドと写真は、読者の理解を助けるためにのみ使用されており、推奨または保証を構成するものではありません)

全てのコメント